09.01.2025

Atak hakerski na WordPress: Co wiemy o kampanii MUT-1244?

W ostatnich czasie w branży cyberbezpieczeństwa pojawiły się niepokojące informacje na temat szeroko zakrojonej kampanii hakerskiej, która trwała ponad rok. Ofiarami padły setki tysięcy kont WordPress, a za atakiem stoi grupa określana jako MUT-1244. Ten incydent zwraca uwagę nie tylko swoją skalą, ale przede wszystkim wyrafinowaniem zastosowanych metod.

Jak działał atak?

Według raportu Datadog Security Labs, MUT-1244 wykorzystało narzędzie oznaczone jako „yawpp” – aplikację służącą do weryfikacji danych uwierzytelniających WordPress. Początkowo legalny i przydatny program w późniejszej wersji został zaktualizowany o złośliwy kod, umożliwiający hakerom przechwytywanie danych logowania. Atakujący posłużyli się także zainfekowanymi repozytoriami na GitHubie oraz phishingiem e-mailowym, co pozwoliło na dalsze rozprzestrzenienie złośliwego oprogramowania.

Skala kradzieży danych

W ramach kampanii skradziono dane uwierzytelniające do ponad 390 tysięcy kont WordPress, klucze SSH oraz tokeny dostępu do AWS. Co istotne, ofiarami nie byli tylko zwykli użytkownicy, ale także eksperci ds. bezpieczeństwa, pentesterzy, a nawet inni cyberprzestępcy. To pokazuje, jak sprytna była ta kampania – pozornie wiarygodne narzędzia przyciągały nawet tych, którzy na co dzień zajmują się wykrywaniem luk w zabezpieczeniach.

Nietypowe techniki infiltracji

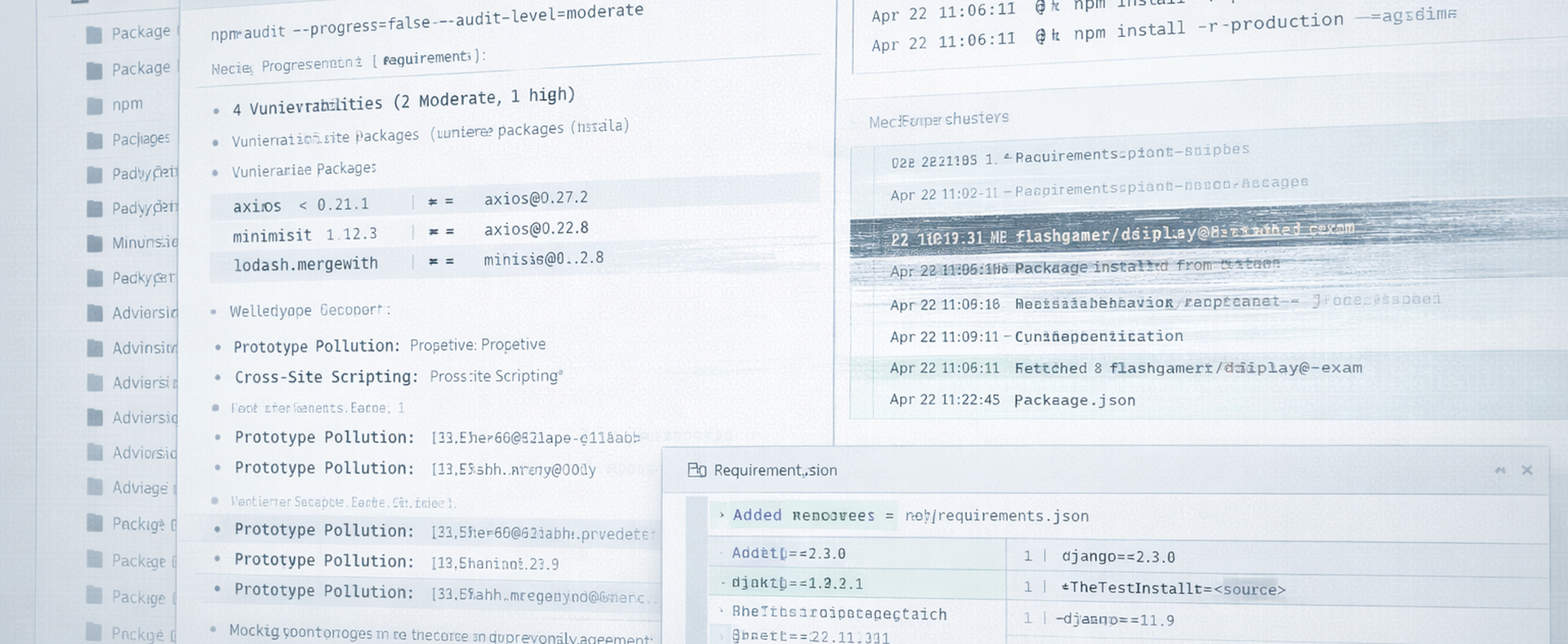

Atakujący zastosowali wiele zaawansowanych technik, aby użytkownicy nie zorientowali się, że instalują złośliwe oprogramowanie. Wśród stosowanych metod znalazły się:

- Droppery Pythonowe,

- Fałszywe pakiety npm, takie jak „@0xengine/xmlrpc”,

- Pliki PDF ze złośliwymi ładunkami,

- E-maile phishingowe, które rzekomo zawierały aktualizacje mikrokodu procesora.

Wszystkie te metody miały jeden cel – przechwycenie jak największej ilości danych i zmonetyzowanie ataku poprzez instalację oprogramowania do kopania kryptowalut Monero.

Konsekwencje ataku

Konsekwencje tego incydentu mogą być dalekosiężne. Oprócz bezpośrednich strat związanych z kradzieżą danych, zagrożone są systemy wielu firm oraz organizacji, które korzystają z WordPressa jako podstawowej platformy do prowadzenia stron internetowych. Dodatkowo, infekcja narzędzi wykorzystywanych przez specjalistów ds. bezpieczeństwa pokazuje, że nawet zaawansowani użytkownicy mogą być celem skutecznych ataków.

Co dalej? Jak się bronić?

Eksperci zgodnie podkreślają, że aby uniknąć podobnych zagrożeń w przyszłości, niezbędna jest wzmożona czujność oraz stosowanie zaawansowanych narzędzi do weryfikacji pobranych pakietów. Oto kilka praktycznych kroków, które mogą pomóc w ochronie przed tego typu atakami:

- Weryfikacja źródeł pobieranych narzędzi – korzystanie jedynie z oficjalnych repozytoriów i źródeł, które są regularnie sprawdzane pod kątem bezpieczeństwa.

- Monitorowanie aktywności systemowej – regularne sprawdzanie logów serwerów oraz aktywności sieciowej w poszukiwaniu nietypowych zachowań.

- Aktualizacje oprogramowania – zapewnienie, że wszystkie używane narzędzia oraz systemy są na bieżąco aktualizowane, co minimalizuje ryzyko wykorzystania znanych luk.

- Segmentacja infrastruktury IT – ograniczenie dostępu do krytycznych zasobów tylko do niezbędnych użytkowników i aplikacji.

Wnioski

Atak MUT-1244 jest kolejnym przypomnieniem, że cyberbezpieczeństwo to nieustanny wyścig z cyberprzestępcami. Otwartość platform takich jak GitHub, choć stanowi siłę napędową innowacji, może być również wykorzystana jako broń przez osoby o nieuczciwych intencjach. Dlatego warto pamiętać, że nawet najlepsze narzędzie może kryć w sobie zagrożenie, jeśli nie zachowamy należytej ostrożności.

Jeśli prowadzisz stronę na Wordpress i zależy Ci na jej bezpieczeństwie, skontaktuj się z nami. Jesteśmy specjalistami w tworzeniu nowych stron jak i ich uaktualnianiu według najnowszych standardów bezpieczeństwa. Oferujemy także autorskie rozwiązania Artixen Protect, dedykowane dla systemu WordPress, która automatycznie tworzy kopie zapasowe, chroniąc Cię przed utratą dostępu do strony lub danych.